Cisco Talos Incident Response(Talos IR)发现了一种名为Chaos的新型勒索软件即服务(RaaS)运营活动,该活动正在全球范围内开展大型猎杀和双重勒索攻击。尽管Chaos与之前的恶意软件家族同名,Talos明确表示:

“Talos认为新的Chaos勒索软件与以前的Chaos构建工具生成的变种无关……该团伙使用相同的名称来制造混淆。”

在这一新品牌的背后,隐藏着一个复杂的威胁行为者,可能由前BlackSuit(Royal)勒索软件的成员组成。根据Talos的分析:

“Talos以中等信心评估认为,这个新团伙很可能由前BlackSuit(Royal)团伙的成员组成,基于勒索软件加密方法、勒索通知结构以及攻击中使用的工具集之间的相似性。”

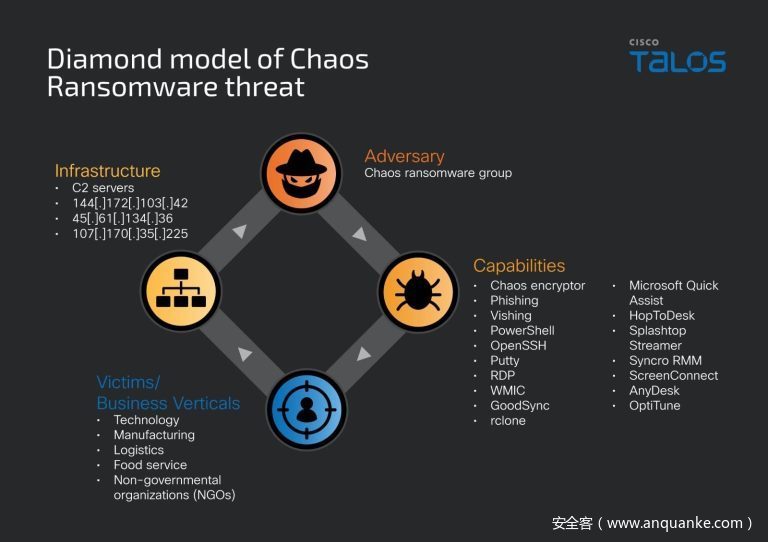

Chaos的攻击开始时看似简单——通过垃圾邮件轰炸引发语音钓鱼(vishing)策略。受害者收到看似紧急的邮件,鼓励他们拨打一个冒充的IT支持电话。一旦接通电话,攻击者便说服受害者启动Microsoft Quick Assist,从而启用远程桌面访问。

一旦入侵成功,攻击者立即安装了远程监控和管理(RMM)工具,如AnyDesk、ScreenConnect、OptiTune、Syncro RMM和Splashtop,以建立持久的访问权限。

在取得立足点后,Chaos操作者利用ipconfig、nltest和tasklist.exe等工具和命令进行全面的网络侦察,以识别用户、网络共享和信任关系。

凭借Kerberoasting(通过ldapsearch)和通过net.exe进行密码重置,Chaos进行凭证窃取。注册表修改隐藏了用户账户,避免它们出现在登录界面,同时使用wmic禁用多因素认证应用程序。

Chaos勒索软件通过多线程混合加密系统进行部署,利用椭圆曲线Diffie-Hellman(ECDH)和AES-256加密,优化了速度和隐蔽性。如下所示的单个命令便能使整个网络瘫痪:

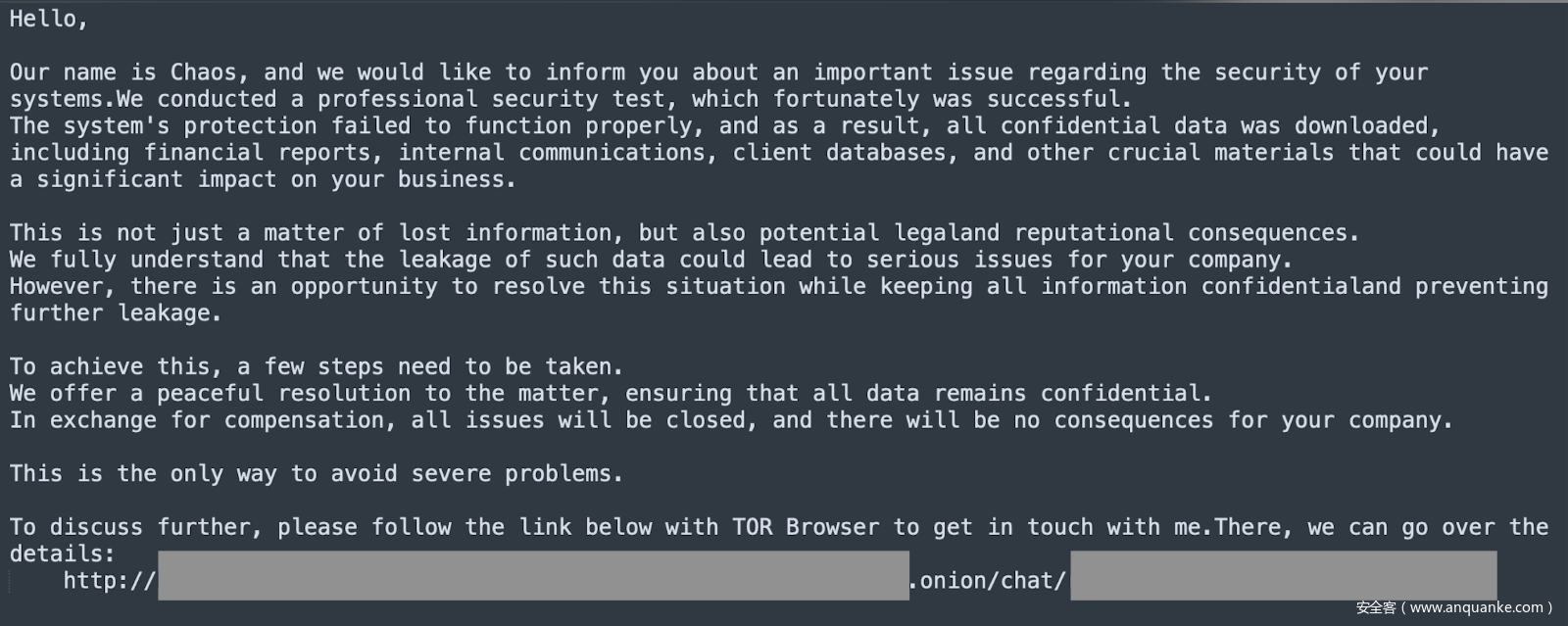

勒索软件会在文件名中附加.chaos扩展名,并丢下一个名为readme.chaos.txt的勒索通知。

“勒索软件利用多线程快速选择性加密、反分析技术,目标包括本地和网络资源,最大化影响力的同时,阻碍检测和恢复。”

Chaos展示了高级的规避能力,包括:

攻击者使用GoodSync(一个合法的备份工具)窃取数据并上传至攻击者控制的云存储。数据外泄通过重命名二进制文件(wininit.exe)巧妙地伪装,并过滤掉大型或不常见的文件类型以逃避检测。

受害者随后收到30万美元的勒索要求,通过基于Tor的联系方式进行沟通。Chaos威胁要:

在公共数据泄露网站上泄露敏感数据

对互联网暴露的系统发起DDoS攻击

向客户和竞争对手通报此次泄露

勒索通知遵循结构化、操控性的剧本,声称此次攻击是一次“安全测试”,并承诺在支付赎金后恢复文件并删除数据。

“如果受害者未能支付赎金,攻击者威胁要公开被窃取的数据并发起分布式拒绝服务(DDoS)攻击……”

Talos注意到Chaos与之前的BlackSuit操作存在相似之处:

这些相似之处,再加上共享的战术、技术和程序(TTPs)以及RMM工具的使用,强烈表明存在操作上的延续性。

Chaos攻击了多个行业,涉及的国家包括:

该组织采取机会主义策略,没有特定的行业重点。