NVIDIA 发布关键安全更新,修复其 Container Toolkit 和 GPU Operator 中存在的两项高危漏洞,这些漏洞可能被攻击者利用,以提升权限执行任意代码。

本次修复的漏洞编号为 CVE-2025-23266 和 CVE-2025-23267,影响所有运行 NVIDIA Container Toolkit ≤ 1.17.7 版本以及 GPU Operator ≤ 25.3.0 版本的系统平台。

要点概览:

Container Toolkit 存在漏洞,可能被用于在容器环境中以提权方式执行任意代码;

受影响版本范围为 Container Toolkit 1.17.7 及以下,GPU Operator 25.3.0 及以下;

官方建议立即升级至 Container Toolkit 1.17.8 和 GPU Operator 25.3.1,或通过禁用

enable-cuda-compathook 实施临时缓解措施。

这两项漏洞如被利用,可能造成严重安全风险,包括:

权限提升(攻击者获得更高系统权限)、

数据篡改、

敏感信息泄露,以及

拒绝服务攻击(DoS) 等。

建议相关用户尽快完成升级,以降低潜在威胁。

关键容器漏洞分析

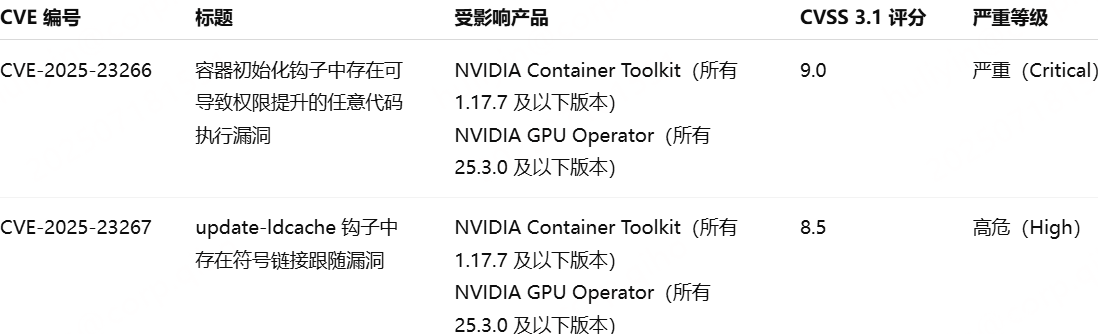

最为严重的漏洞 CVE-2025-23266 的 CVSS v3.1 基础评分为 9.0,被归类为“严重”级别。

该漏洞存在于用于容器初始化的部分 Hook 中,攻击者可借此以提升的权限执行任意代码。

其攻击向量描述为:“AV:A/AC:L/PR:L/UI:N/S:C/C:H/I:H/A:H”,意味着攻击者可通过邻近网络访问,借助低复杂度的攻击路径,在无需用户交互的情况下造成严重的数据泄露、完整性破坏和服务中断。该漏洞归类为 CWE-426:不受信任的搜索路径使用。

另一项漏洞 CVE-2025-23267 的 CVSS 评分为 8.5,被定为“高危”级别。该漏洞影响 update-ldcache Hook,攻击者可利用特制的容器镜像发起符号链接跟踪攻击。

该漏洞归属 CWE-59:文件访问前不当链接解析。

上述两项漏洞均通过负责任的方式披露:

安全更新信息

为应对上述漏洞,NVIDIA 已发布新版软件进行修复。建议所有使用 NVIDIA Container Toolkit 的用户将版本升级至 1.17.8,以替代此前的所有版本(包括 1.17.7 及更早版本)。

对于运行在 Linux 平台上的 NVIDIA GPU Operator,建议将版本升级至 25.3.1,覆盖此前的所有版本(包括 25.3.0 及更早版本)。

需要特别注意的是,CDI 模式下的漏洞仅影响以下版本:

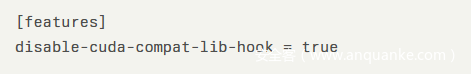

在能够立即进行升级前,机构亦可通过禁用存在漏洞的 enable-cuda-compat hook来实施临时缓解措施。

针对使用 NVIDIA Container Runtime 的用户,可通过编辑配置文件 /etc/nvidia-container-toolkit/config.toml,将 features.disable-cuda-compat-lib-hook 功能项设置为 true 来禁用相关功能。

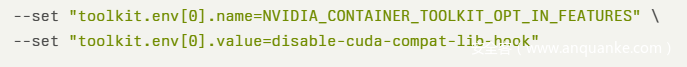

GPU Operator用户可以通过 Helm 安装参数应用缓解措施:

NVIDIA 强烈建议按照官方 NVIDIA 容器工具包和 GPU作员文档中的说明安装安全更新。