发布时间 : 2025-07-10 16:18:43

Fortinet发布了一个关键补丁,修复其FortiWeb产品中的严重漏洞。FortiWeb是一款广泛部署在企业环境中的Web应用防火墙。该漏洞被追踪为CVE-2025-25257,是一个高危的未经身份验证的SQL注入漏洞,攻击者只需发送精心构造的HTTP或HTTPS请求,即可执行未经授权的SQL命令。

Fortinet在其通告中指出:“FortiWeb中的SQL命令处理不当(‘SQL注入’)漏洞[CWE-89],可能允许未经身份验证的攻击者通过精心构造的HTTP或HTTPS请求执行未经授权的SQL代码或命令。”

该问题的CVSS评分为9.6,考虑到该漏洞不需要身份验证即可被利用,因此被视为严重漏洞,特别是对于寻求轻松进入受保护环境的攻击者而言,是一个有吸引力的目标。

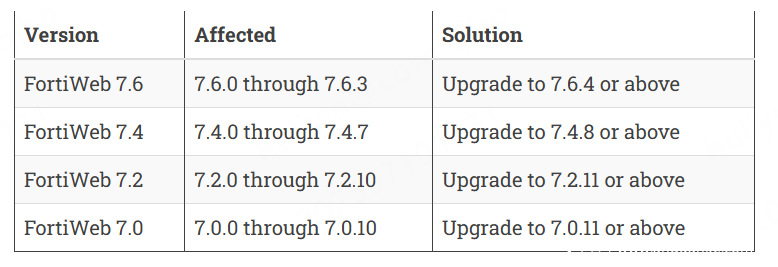

该漏洞影响多个版本的FortiWeb,涉及多个主要发布版本:

如果不及时修补,该漏洞可能使攻击者有机会访问敏感数据、修改数据库内容或危害后端系统。

对于无法立即升级的组织,Fortinet建议暂时禁用HTTP/HTTPS管理接口作为应急解决方案:

通告建议:“禁用HTTP/HTTPS管理接口”,因为该接口是主要的攻击入口。

然而,禁用图形用户界面(GUI)接口可能会限制管理操作,因此不应作为长期解决方案。强烈建议组织尽快应用厂商提供的补丁。

商务合作,文章发布请联系 anquanke@360.cn

安全客

安全客